Ly Lo Cong, Consultant senior Clever Age et nos partenaires (SAP et Reachfive) participent à notre interview sur une technologie clé pour offrir une expérience client personnalisée : le CIAM.

« Bonjour, je m’appelle Ly Lo Cong, je suis consultant senior chez Clever Age Canada. »

À quoi sert le déploiement d’un CIAM ?

« Un CIAM permet avant tout de centraliser l’identité digitale des utilisateurs au sein d’un référentiel et d’unifier l’authentification et le parcours utilisateur sur les différents canaux et devices. »

Quels sont les objectifs et les enjeux de nos clients avec la mise en œuvre d’un tel service ?

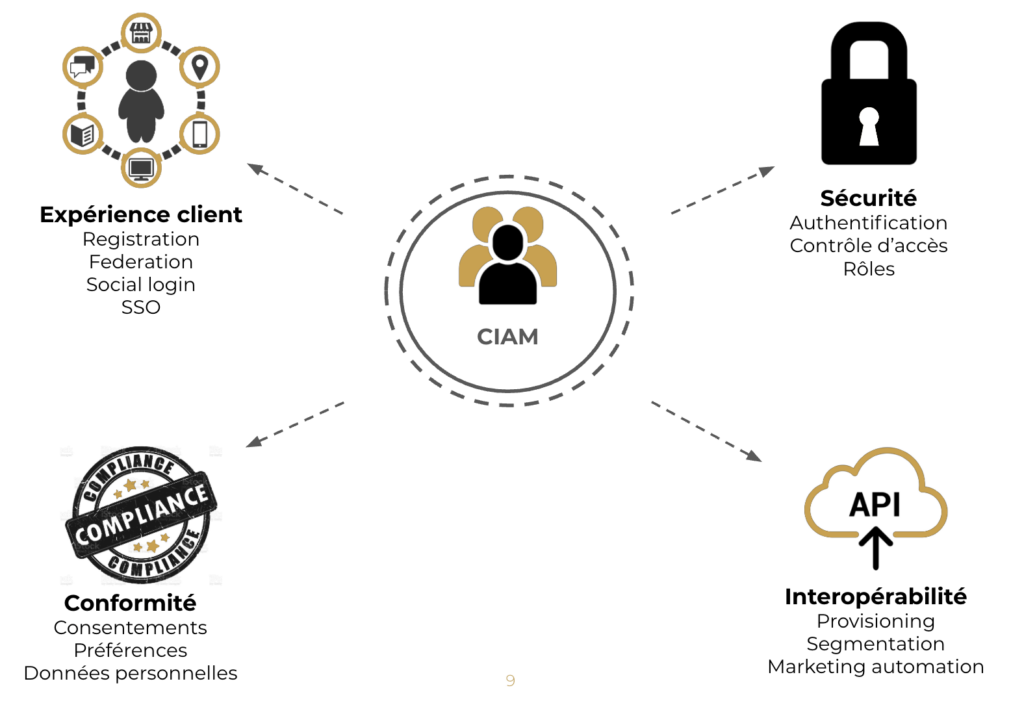

« L’objectif pour une entreprise est tout d’abord d’améliorer l’expérience client grâce à une authentification omnicanale unifiée, d’avoir un meilleur contrôle des données privées de ses utilisateurs grâce à une gestion du respect des règles sur la protection des données. Et surtout, de pouvoir bénéficier d’une solution robuste et scalable qui leur permet d’optimiser les échanges de données entre les applications en charge de les recueillir, de les enrichir ou même de les normaliser. »

Peux-tu nous détailler la place du CIAM dans l’architecture globale d’un SI digital ?

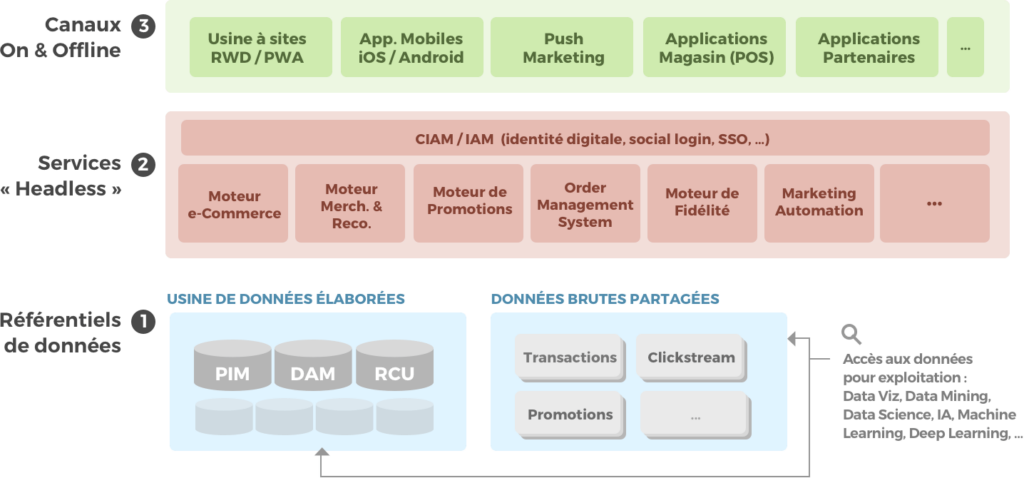

« Le CIAM est la couche de service qui se place entre les différents canaux de contact et les autres couches de services et référentiels d’une architecture globale. Il va permettre de connecter l’utilisateur, de collecter ses données, puis de les diffuser vers les différentes applications du SI en charge de le traiter comme un CRM, une DMP ou même du marketing automation. »

Quel est selon toi le scope fonctionnel global d’un projet CIAM ?

« Le CIAM va couvrir les grandes fonctionnalités liées à l’identité digitale de l’utilisateur. Toute la partie d’authentification et d’inscription qu’on peut retrouver sur les sites, avec également la possibilité d’avoir une authentification unique entre les différentes applications grâce au SSO, Social Login via Facebook, Google ou autre réseau social. Le CIAM propose également l’authentification à facteurs multiples pour améliorer la sécurité et il propose aussi une gestion fine des données personnelles et du consentement. «

De quoi peut être composé le référentiel d’information client ?

« On peut retrouver différents types de données. On peut avoir des données explicites provenant directement de l’utilisateur, comme l’adresse mail, le nom, le mot de passe, etc. On peut y stocker des données implicites comme les informations de navigation, le type d’utilisateur et il stocke également les données provenant des réseaux sociaux. «

Le déroulement d’un projet CIAM, comment se lancer dans un projet CIAM ?

« On sait s’il faut se lancer dans un projet CIAM lorsqu’on commence à avoir des données utilisateurs un peu partout sur les différentes applications (différents mots de passe pour un même utilisateur, la duplication de données personnelles, …) Le CIAM va permettre avant tout d’unifier ces données et de rendre l’expérience digitale plus fluide pour les utilisateurs. «

Passerais-tu de manière systématique par une phase de cadrage du projet ?

« Oui, il y a plusieurs éléments qui doivent être déterminés au cours d’une phase de cadrage avant de pouvoir démarrer la phase d’implémentation. Par exemple, il faut définir le modèle de données qui sera stocké dans le CIAM, travailler sur la stratégie de migration des données, notamment sur les mots de passe qui peuvent, selon leur complexité d’encryption, être impossibles à migrer. Il faut définir également les flux de données entre le CIAM et les autres systèmes du SI qui traiteront ces données. Il y a également toute la stratégie sur l’accompagnement au changement de l’utilisateur. Si jamais cette offre venait à changer de mot de passe, changez de façon de se connecter sur le site Web. »

Quelles sont les étapes clés de la phase de conception d’un projet CIAM?

« Cela passe tout d’abord par des ateliers de travail où on va revoir et valider les parcours utilisateurs liés à la gestion des identités : l’inscription, l’authentification, la gestion de compte. Ensuite, nous faisons des ateliers techniques pour définir l’architecture cible qui prendra en compte l’intégration du CIAM et pour identifier les applicatifs qui devront s’interfacer avec l’outil. Et une autre étape importante de la phase de conception est, comme je le disais, sur la stratégie de migration des données. »

Quels sont, selon toi, les livrables incontournables d’une phase de conception CIAM ?

« À l’issue de la phase de conception, nous devons avoir au minimum un backlog fonctionnel, des spécifications techniques et des maquettes UX/UI pour l’intégration des écrans du CIAM. »

En phase d’implémentation, quelles sont, selon toi, les grandes étapes de la réalisation?

« Il y a dans un premier temps la configuration de l’outil CIAM pour prendre en compte les spécificités du projet : la configuration du SSO, la politique du mot de passe, le paramétrage des mails transactionnels. Ensuite, il y a le développement front-end avec la mise en place des formulaires, l’affichage des messages d’erreur sur le front, etc. Et le développement back pour la mise en place des échanges de données via l’API du CIAM. »

Peux-tu nous partager quelques retours planning et temps de déploiement d’une stratégie de gestion de l’identité client ?

« Le temps de déploiement d’une stratégie de gestion de l’identité client va dépendre du nombre d’applications qui intégreront l’outil CIAM. Ces intégrations peuvent se faire séquentiellement ou en parallèle. Pour une implémentation sur une seule application, cela peut prendre en moyenne trois mois de bout en bout. Cela inclut tout le développement, la migration de données, la phase de QA et le déploiement. »

D’un point de vue budgétaire, volumétries et ressources as-tu quelques abaques à nous partager ?

« Partant toujours sur l’implémentation d’un CIAM sur une application, je pense qu’il faut entre 80 et 100 jours-homme selon la complexité du projet. Et en terme de profil l’équipe sera composée d’un chef de projet, un développeur front-end, développeur back-end et d’un QA. »

Quelles sont les équipes impactées par un projet CIAM en interne chez les clients ? Quels sont les profils clés à mobiliser pour réussir ce type de projet ?

« Pour la réussite d’un projet CIAM, nos clients doivent solliciter différentes équipes. Il y a bien entendu les équipes business digital et expérience utilisateur, les architectes solution et applicatif, les équipes de chaque application qui sera intégrée dans la solution et, bien entendu, les équipes marketing pour définir l’utilisation et la collecte des données personnelles. »

Côté intégrateurs et éditeurs, peux-tu nous donner un aperçu des ressources qu’il nous faut mobiliser ?

« Comme je le disais, l’équipe chez l’intégrateur devrait être composée au minimum d’un chef de projet, d’un développeur front, d’un développeur back et d’un QA. Habituellement chez les éditeurs, nous sommes accompagnés par un consultant professional services afin de nous accompagner sur les spécificités de la solution ou sur les points complexes liés à son implémentation. »

As-tu un cas d’usage à nous partager ? Un client pour lequel tu as eu l’occasion de travailler et quels ont été les gains pour celui-ci ?

« J’ai eu l’occasion d’accompagner TF1 pour la mise en place du CIAM Gigya de SAP (aujourd’hui : SAP Customer Data Cloud) sur l’ensemble de leurs sites au moment où les règles sur la protection des données privées, la RGPD allaient être appliquées. Avec cette implémentation, ils ont réussi à acquérir de nombreux nouveaux utilisateurs, notamment grâce au Social Login qui a grandement facilité l’inscription. Ils ont simplifié et unifié les comptes clients sur l’ensemble de leurs sites grâce au SSO et ils ont pu très rapidement se mettre en conformité avec la RGPD grâce au CIAM qui, nativement, respecte toutes les exigences en termes de stockage et de contrôle des données personnelles. »

Quelles sont les solutions légitimes à étudier sur un projet CIAM ?

« Aujourd’hui, les plus grands éditeurs vont proposer leur solution CIAM, notamment grâce aux acquisitions. Donc on va retrouver SAP, Microsoft, Akamai, IBM, etc. On retrouve également des pure players qui se démarquent grâce à leur démarche agile et leur proximité selon les régions : On a des éditeurs comme Reach5, Login Radius ou OKTA. »

Est-ce que tu as une reco en terme de méthodologie de gestion de projet CIAM ? Est-ce que tu vois plutôt un fonctionnement classique cycle en V, ou penses-tu que les principes agiles répondent mieux à ce type de projet ?

« En terme de couverture fonctionnelle, un projet CIAM reste assez simple et facile à maîtriser, comparé à d’autres projets que l’on peut retrouver dans le digital. La méthodologie du cycle en V peut très bien répondre à ce type de projet, mais cela ne nous empêche pas d’appliquer les méthodes agiles car il y a également possibilité de mettre en place des itérations et de voir le résultat au fur et à mesure en fonction des users stories. »

As-tu quelques bonnes pratiques à nous partager ?

« Oui ! Le conseil que je peux donner est qu’il ne faut pas sous-estimer la phase de conception car, malgré le scope final qui peut sembler simple sur la surface, il y a toute la partie technique sur la modélisation des données et l’intégration dans le SI qu’il faut cadrer et sécuriser pour arriver à cette expérience omnicanal sans couture.

En conclusion, je pense que le CIAM est indispensable pour une entreprise qui souhaite gérer l’identité digitale de ses utilisateurs sur l’ensemble de ses applications. L’entreprise aura une meilleure gestion de collecte de données, toutes les exigences liées aux conformités de la vie privée seront respectées grâce à l’outil. Et elle pourra plus facilement diffuser les données utilisateurs vers tous ces outils marketing. »